هجوم سيبراني على سترايكر يثير قلق قطاع الأجهزة الطبية

أعاد هجوم سيبراني على سترايكر فتح النقاش بقوة حول هشاشة البنية الرقمية في قطاع الرعاية الصحية العالمي، خاصة عندما يتعلق الأمر بشركات كبرى ترتبط منتجاتها وخدماتها بسلاسل توريد حساسة للمستشفيات والعيادات ومراكز الجراحة. فالهجمات الإلكترونية لم تعد تستهدف فقط سرقة البيانات أو تعطيل البريد الإلكتروني، بل أصبحت قادرة على إرباك التشغيل اليومي لشركات تصنع معدات قد يكون توقفها مؤثرًا في الرعاية الطبية وتوافر المستلزمات الضرورية.

القضية لا تتعلق بشركة تقنية عادية، بل بواحدة من أبرز الأسماء العالمية في مجال الأجهزة والتكنولوجيا الطبية، وهو ما جعل الخبر يحظى باهتمام واسع داخل الأوساط الأمنية والتقنية والطبية في الوقت نفسه. فحين تتعرض مؤسسة بهذا الحجم لاضطراب واسع في أنظمتها، فإن المخاوف لا تقتصر على الخسائر المالية أو توقف العمل الداخلي، بل تمتد إلى أثر محتمل على الطلبات والتصنيع والشحن، وهي عناصر شديدة الحساسية في هذا القطاع.

وفي هذا المقال من موقع كله لك نستعرض ما الذي حدث في أزمة سترايكر، وما الذي كشفته التقارير الأولية عن طبيعة الهجوم، ولماذا ينظر الخبراء إلى هذا النوع من الاختراقات باعتباره تهديدًا يتجاوز الشركة المستهدفة إلى المنظومة الصحية الأوسع، إضافة إلى الدروس التي يجب أن تتعلمها المؤسسات الطبية والتقنية من الواقعة.

هجوم سيبراني على سترايكر يعطل أنظمة حيوية

أقرت شركة سترايكر بوجود حادثة أمن سيبراني أثرت على جزء من بيئتها التقنية المرتبطة بمايكروسوفت، وأوضحت في إفصاحات علنية أن الهجوم تسبب في اضطرابات عالمية أثرت على الوصول إلى بعض الأنظمة، مع عدم وجود جدول زمني معلن آنذاك لاستعادة كل الخدمات بشكل كامل. هذا الاعتراف الرسمي منح القضية بعدًا أكبر، لأنه أكد أن الأمر لم يكن مجرد شائعة متداولة بين الموظفين أو على المنتديات التقنية.

وفي اليوم التالي، أشارت الشركة إلى أن الحادثة تسببت في تعطيل معالجة الطلبات وبعض أنشطة التصنيع والشحن، مع تأكيدها في الوقت نفسه أن الخدمات المرتبطة مباشرة بالمرضى والأجهزة الطبية المتصلة لم تتأثر بحسب ما أعلنته الشركة حتى ذلك الوقت. هذه النقطة بالذات خففت جزءًا من القلق، لكنها لم تلغِ المخاوف المتعلقة باستمرارية الأعمال والقدرة على تلبية احتياجات المؤسسات الصحية في الوقت المناسب.

لماذا أثار العطل هذا القدر من القلق

السبب الرئيسي أن سترايكر ليست شركة محلية محدودة النشاط، بل مؤسسة تعمل في عشرات الدول وتخدم قطاعًا شديد الحساسية. وعندما يطال التعطيل أنظمة الطلبات والإنتاج والشحن، فإن الأثر يصبح محتملًا على نطاق واسع حتى لو لم يحدث توقف مباشر في الأجهزة الطبية الموجودة لدى العملاء.

- الشركة تعمل على نطاق عالمي واسع.

- القطاع الطبي لا يتحمل تأخيرات تشغيلية طويلة.

- التصنيع والشحن عنصران حاسمان في سلاسل الإمداد.

- أي تعطيل واسع يرفع درجة القلق لدى المستشفيات والشركاء.

ما الذي كشفته التقارير عن أسلوب الهجوم

أحد أكثر الجوانب لفتًا للانتباه في الحادثة أن التقارير التقنية والإعلامية المتخصصة رجحت أن المهاجمين لم يعتمدوا على برمجيات فدية تقليدية أو برمجيات خبيثة واضحة بالمعنى المعتاد، بل استغلوا أدوات إدارة الأجهزة الموجودة أصلًا داخل البيئة المؤسسية. تقارير عدة أشارت إلى أن خدمة Microsoft Intune استُخدمت لإطلاق أوامر مسح عن بُعد على أجهزة مرتبطة بالشبكة، ما أدى إلى حذف بيانات وتعطيل عدد كبير من الأنظمة.

هذا النمط من الهجمات خطير لأنه يقوم على ما يعرف بأساليب “العيش داخل النظام”، أي استخدام أدوات إدارية مشروعة لتحقيق أثر تدميري أو تعطيل كبير، بدل إدخال برنامج خبيث سهل الاكتشاف نسبيًا. ولذلك قالت الشركة إنها لا ترى مؤشرات على وجود برمجيات فدية أو برمجيات خبيثة، وهو ما يتسق مع فرضية إساءة استخدام أدوات الإدارة السحابية الموثوقة بدلًا من نشر ملف تنفيذي ضار داخل الشبكة.

لماذا يعد استغلال أدوات الإدارة خطرًا كبيرًا

في الهجمات التقليدية يمكن أحيانًا عزل ملف ضار أو توقيعه أو حظره، لكن عندما يستخدم المهاجم أداة شرعية داخل المؤسسة نفسها، تصبح عملية الاكتشاف أكثر صعوبة. كما أن الأوامر الصادرة من منصة موثوقة قد تُنفذ بسرعة على نطاق واسع قبل أن تلتقطها فرق الحماية.

- الأداة المستخدمة قد تكون موثوقة أصلًا داخل الشركة.

- التنفيذ يمكن أن يتم بسرعة وعلى عدد كبير من الأجهزة.

- الاكتشاف يتأخر لأن النشاط يبدو إداريًا في البداية.

- الأثر قد يشمل الحواسيب والهواتف والأجهزة المُدارة مركزيًا.

هل كان الهجوم مرتبطًا بجهة منظمة

بحسب تقارير منشورة من وسائل إعلام موثوقة ومتخصصة في الأمن السيبراني، أعلنت مجموعة تسمى Handala مسؤوليتها عن الهجوم، كما ربطت بعض التحليلات الأمنية هذه المجموعة بإيران أو بجهات توصف بأنها موالية لها. ومع ذلك، من المهم التمييز بين ادعاء المسؤولية وبين التأكيد الجنائي النهائي، لأن بعض التفاصيل في هذا النوع من الحوادث تحتاج وقتًا طويلًا للتحقق الفني والقانوني الكامل.

رويترز نقلت أن المجموعة نسبت الهجوم إلى دوافع انتقامية مرتبطة بأحداث جيوسياسية أوسع، كما أشارت إلى أن خبراء وشركات أمنية أمريكية سبق أن ربطوا Handala بجهة حكومية أو شبه حكومية. لكن بعض الادعاءات الأخرى، مثل أعداد الأجهزة التي مُسحت أو أحجام البيانات المسروقة، بقيت في نطاق المزاعم التي لم تُؤكدها الشركة رسميًا حتى وقت النشر. لذلك يبقى التعامل المهني مع القضية قائمًا على ما ثبت في الإفصاحات والتصريحات المعتمدة، مع الإشارة الواضحة إلى أن بعض العناصر لا تزال موضع تحقق.

كيف تُقرأ نسبة الهجوم إلى جهة معينة

في الأمن السيبراني، الإسناد مسألة معقدة للغاية. فقد تتوفر مؤشرات تقنية واستخبارية قوية، لكن الإعلان النهائي يتطلب تدقيقًا كبيرًا، خصوصًا عندما يكون للحادث أبعاد سياسية أو اقتصادية أو عابرة للحدود.

- ادعاء المسؤولية لا يكفي وحده للحسم الكامل.

- التحليل الفني والاستخباري عنصران أساسيان في الإسناد.

- بعض الجهات تستخدم أسماء واجهات أو مجموعات تغطية.

- التحقيقات الرسمية قد تستغرق وقتًا قبل الوصول لصورة نهائية.

أثر الهجوم على سلاسل التوريد الطبية

ما يجعل الواقعة مقلقة فعلًا هو أن تأثيرها المحتمل لا يتوقف داخل حدود سترايكر نفسها. فالشركة تعد موردًا مهمًا لمعدات جراحية وتقنيات طبية واحتياجات تستخدمها مؤسسات صحية كثيرة، وعندما يحدث اضطراب في التصنيع أو الشحن أو معالجة الطلبات، قد يظهر الأثر على حلقات متعددة في سلسلة التوريد. وهنا يصبح الأمن السيبراني مرتبطًا مباشرة بالمرونة التشغيلية للرعاية الصحية.

صحيح أن الشركة أوضحت أن الخدمات المتعلقة بالمرضى والأجهزة المتصلة لم تتأثر، لكن مجرد اضطراب العمليات الخلفية في مؤسسة بهذا الحجم كافٍ لرفع مستوى التأهب. فالمستشفيات تعتمد على استمرارية التوريد، وأي تأخير في إيصال معدات أو مستلزمات أو قطع داعمة قد يخلق ضغطًا إضافيًا على منشآت تعمل أصلًا في بيئة لا تحتمل كثيرًا من المفاجآت التشغيلية.

لماذا تختلف الهجمات على القطاع الصحي عن غيره

الهجوم على شركة تجارة إلكترونية قد يعني تأخر شحنات استهلاكية، لكن في المجال الطبي قد يرتبط الأمر بخدمات علاجية وجراحية وتجهيزات حيوية. ولهذا تتعامل الجهات الرقابية والخبراء مع اختراقات الرعاية الصحية بقدر أعلى من الحساسية.

| العنصر | في القطاعات العادية | في القطاع الصحي |

|---|---|---|

| تعطيل الطلبات | خسائر تجارية وتأخيرات | احتمال تأثير على توفير مستلزمات علاجية |

| تعطيل الشحن | إرباك لوجستي مؤقت | ضغط على المستشفيات والعيادات |

| تعطل الأجهزة الإدارية | هبوط إنتاجية الموظفين | تأثير غير مباشر على سير الخدمات الطبية |

| استهداف البيانات | أضرار مالية وسمعة | أبعاد تنظيمية وسريرية وحساسية أعلى |

الدروس الأمنية من حادثة سترايكر

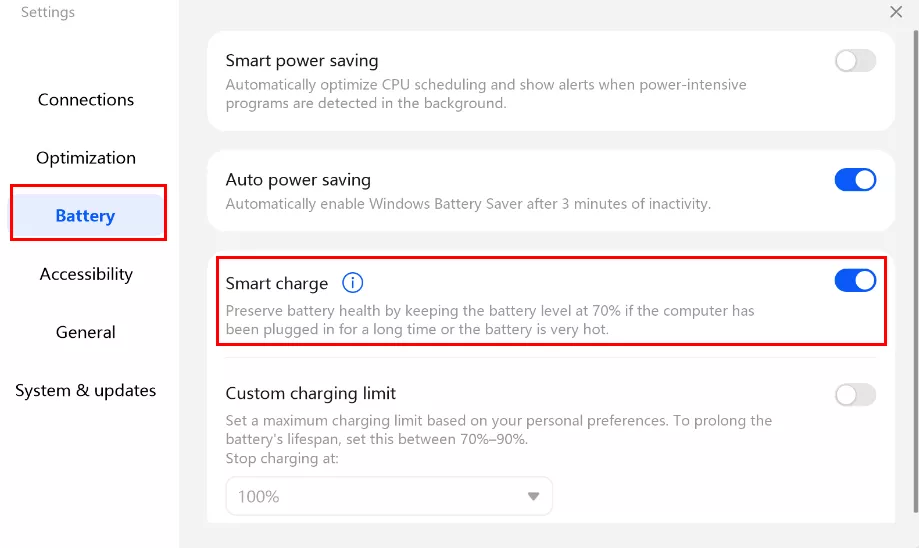

أهم درس في هذه الواقعة هو أن المؤسسة لا تحتاج فقط إلى جدار ناري قوي أو مضاد فيروسات حديث، بل تحتاج أيضًا إلى حوكمة صارمة للأدوات الموثوقة نفسها. إذا كانت منصة إدارة الأجهزة قادرة على مسح البيانات أو إعادة ضبط الأجهزة عن بُعد، فإن حمايتها يجب أن تكون بمستوى بالغ التشدد، لأن السيطرة عليها قد تمنح المهاجم قدرة تدميرية هائلة من داخل النظام نفسه.

كما تكشف الحادثة عن أهمية الفصل بين البيئات الحرجة، ومراجعة صلاحيات الوصول، وتفعيل المصادقة متعددة العوامل، ووضع قيود إضافية على الأوامر ذات الحساسية العالية مثل المسح الجماعي أو إعادة الضبط الشامل. ويضاف إلى ذلك ضرورة وجود خطط استمرارية أعمال واختبارات استجابة واقعية، لأن سرعة الاحتواء في مثل هذه الظروف قد تكون هي الفارق بين اضطراب محدود وتعطل عالمي طويل.

إجراءات وقائية كان يمكن أن تقلل الخطر

رغم أن أي مؤسسة قد تتعرض للاختراق، فإن بعض الممارسات الدفاعية يمكن أن تقلل بشدة من الأثر النهائي. وهذه الإجراءات لا تخص سترايكر وحدها، بل كل شركة تعتمد على إدارة مركزية للأجهزة والهوية والوصول السحابي.

- تقسيم الصلاحيات وعدم منح سلطة مطلقة لحسابات قليلة.

- إضافة طبقات موافقة على الأوامر شديدة الحساسية.

- مراقبة نشاط أدوات الإدارة كما تُراقب الأنظمة المشبوهة.

- تجهيز بدائل تشغيل سريعة عند فقدان البيئة الرئيسية.

كيف يجب أن تستعد الشركات الطبية مستقبلًا

التحول الرقمي في القطاع الطبي لم يعد خيارًا، لكن كل توسع في الإدارة السحابية والهواتف الذكية والتكامل بين الفروع يفتح كذلك أسطحًا جديدة للهجوم. لذلك فإن المطلوب ليس التراجع عن التحديث، بل بناء دفاعات تنطلق من فرضية أن الاختراق ممكن، وأن بقاء الشركة في العمل يعتمد على سرعة الاكتشاف والاحتواء والاستعادة.

من المهم أيضًا أن تتعامل الشركات الطبية مع الأمن السيبراني باعتباره جزءًا من سلامة التشغيل، لا ملفًا منفصلًا خاصًا بقسم تقنية المعلومات فقط. فالهجمات التي تضرب الطلبات أو الشحن أو التصنيع قد تمس السمعة والثقة والعقود والعمليات الطبية بطريقة متشابكة، ولهذا يجب أن تكون القيادة العليا طرفًا مباشرًا في التخطيط والاختبار والتقييم المستمر للمخاطر.

محاور يجب أن تراجعها المؤسسات بعد الحادثة

الواقعة تصلح كنقطة إنذار مبكر لكل الشركات التي تدير أجهزة كثيرة وتخدم قطاعات حساسة. والمطلوب الآن ليس مجرد متابعة الأخبار، بل تحويل هذه الحوادث إلى دروس تشغيلية قابلة للتنفيذ.

- مراجعة أمن منصات إدارة الأجهزة والهوية.

- فحص صلاحيات المسح عن بُعد وإعادة الضبط.

- تقوية قدرات الاستجابة واستمرارية الأعمال.

- تدريب الموظفين والقيادات على سيناريوهات التعطل الشامل.

يؤكد هجوم سيبراني على سترايكر أن التهديدات الرقمية في عالم اليوم لم تعد مشكلة تقنية معزولة يمكن احتواؤها داخل غرفة الخوادم، بل أصبحت قضية تشغيلية واستراتيجية تمس سلسلة الإمداد والثقة المؤسسية والقدرة على خدمة قطاعات لا تحتمل التعثر. ومع استمرار التحقيقات ومحاولات الاستعادة، تبقى الرسالة الأوضح أن الشركات الطبية العالمية بحاجة إلى رفع مستوى الحذر ليس فقط من البرمجيات الخبيثة التقليدية، بل أيضًا من إساءة استخدام الأدوات الإدارية الموثوقة التي قد تتحول في يد المهاجم إلى سلاح بالغ الخطورة.